jq: 유명한 JSON 도구의 숨은 위험성 분석

카테고리

프로그래밍/소프트웨어 개발

서브카테고리

개발 툴

대상자

- 개발자 및 DevOps 엔지니어

- 불신된 데이터를 처리하는 시스템 개발자

- 오픈소스 도구의 보안 및 유지보수를 고려하는 팀

- 난이도: 중간 (코드 분석 및 보안 취약점 이해 필요)

핵심 요약

- 보안 취약점:

util.c,execute.c,jv.c등에서 버퍼 오버플로우 및 패스 트래버설 취약점 발생 (예:linker.c에서) - 테스트 커버리지 부족: 단위 테스트 커버리지 4.08% (점수: 2.9/100)로 안정성 및 보안 패치에 위험

- 코드 품질 문제: god functions(예:

yyparse함수 cyclomatic complexity 226) 및 문서 부족으로 유지보수 어려움

섹션별 세부 요약

1. The Good: A Mature Project with Strengths

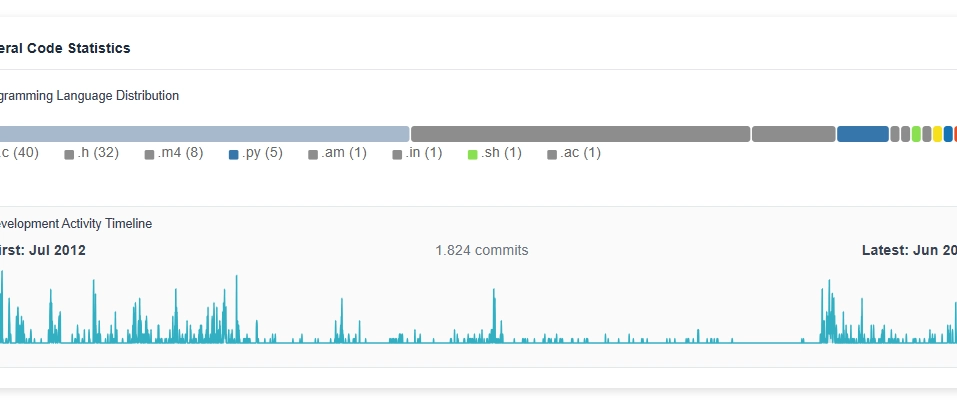

- 장기적인 개발 활동: 2012년부터 활발히 개발, 230명 이상의 기여자

- 복잡도 관리: 평균 cyclomatic complexity 3.1(Grade A)

- 핵심 라이브러리:

decNumber라이브러리(임의 정밀도 소수 연산)는 표준 준수 및 문서화 잘됨

2. The Alarming: Critical Security and Quality Concerns

- 보안 취약점:

- 버퍼 오버플로우 (예: util.c, execute.c)

- 쉘 인젝션 (M4 빌드 스크립트)

- 외부 콘텐츠 다운로드 위험 (iOS 컴파일 스크립트)

- 입력 검증 점수 19/100 (시스템적 검증 부족)

- 위험 파일: 9개의 Red Flags (비상급) 및 19개의 Orange Flags (중요 문제)

3. A Startling Lack of Testing

- 테스트 점수 2.9/100:

- 단위 테스트 커버리지 4.08%

- 보안 패치의 위험 증가 (테스트 없이 복잡한 C 코드 수정 어려움)

- 기능 회귀 가능성 (테스트 없이 버그 수정 시 새로운 문제 발생 가능성)

4. Code Quality & Maintainability Hotspots

- 모노리스 구조:

- execute.c의 opcode 처리 switch 문 (500~800라인)

- parser.c의 yyparse 함수 cyclomatic complexity 226

- 기술 부채: 40.75/100 (보안 취약점, 불일치 오류 처리)

- 문서 부족: decNumber 외에는 API 문서 및 주석 부족

결론

- 실무 적용 팁:

- 불신된 입력 처리 시 jq 사용 시 주의 (예: --arg 플래그로 입력 검증)

- 보안 취약점 수정을 위한 테스트 커버리지 확대 (예: test/ 폴더에 테스트 추가)

- 대체 도구 검토 (예: jackson 또는 json5 사용)

- 요약: jq는 강력하지만 보안 및 테스트 부족으로 인해 생산 환경 사용 시 주의 필요